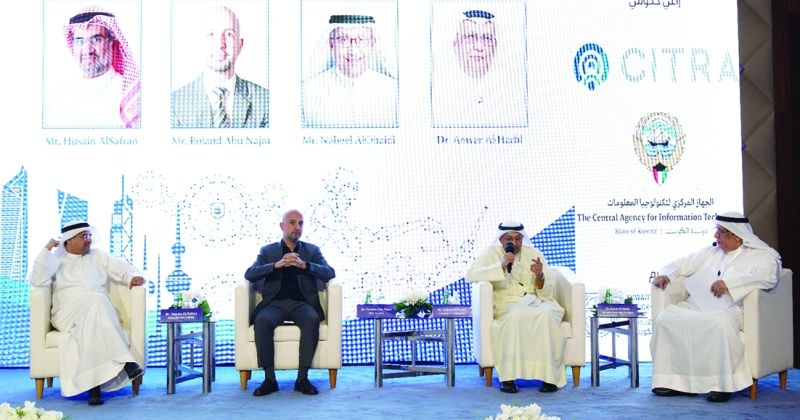

كتب ناصر المحيسن - الكويت في الثلاثاء 21 أكتوبر 2025 11:27 مساءً - في اليوم الثاني والختامي لمنتدى الحكومة الإلكترونية الثاني عشر الذي نظمه اتحاد المكاتب الهندسية والدور الاستشارية وشركة رازن، برعاية وزير المواصلات عمر العمر، تم تسليط الضوء على جهود الكويت في التحول الرقمي، وتحويل البيانات من الورقي إلى الرقمي، ما يتيح استخدام الذكاء الاصطناعي في تقديم الخدمات بشكل أفضل.

وأكد الخبراء الذين شاركوا في المنتدى أن «المرحلة الحالية تعتمد على ذكاء اصطناعي تفاعلي، بينما المرحلة المقبلة هي ذكاء اصطناعي استباقي قادر على تحليل البيانات واتخاذ قرارات مسبقة لتقديم الخدمات دون طلب المستخدم».

وشددوا على«ضرورة أن تكون هناك خارطة طريق واضحة لتطوير الذكاء الاصطناعي في القطاع الحكومي، وتحديد التحديات والمراحل المطلوبة لتطبيقه بشكل فعّال. وأن المرونة تعني قدرة الأنظمة على التعافي من أي هجوم، وأن المسؤولية أصبحت أكثر تعقيداً مع الذكاء الاصطناعي، خاصة في حال الأخطاء الناتجة عن الـ AI، والتي قد تؤدي إلى خسائر كبيرة». ولفتوا إلى وجود 15 خطراً مرتبطاً بالذكاء الاصطناعي، مع التركيز على المخاطر المتعلقة بتسريب البيانات الحساسة.

تسريب البيانات

وأشار الخبراء إلى أن استخدام الموظفين للذكاء الاصطناعي العام في معالجة معلومات سرية، مثل رسائل البريد الإلكتروني الخاصة بالمديرين التنفيذيين في العمل الحكومي، قد يؤدي إلى تسريب البيانات وخروقات حماية البيانات، وهو ما يمثل خرقاً للسيادة الرقمية.

وقدموا مثالاً على محركات البحث التي تكشف جميع الأجهزة المتصلة بالإنترنت، في الكويت، موضحين أن الذكاء الاصطناعي يسهل على المهاجمين اكتشاف الثغرات بسرعة أكبر مقارنة بالسابق. بينما أدوات مثل «ChatGPT» و«Gemini» ترفض المساعدة في الأنشطة الخبيثة، إلا أن نماذج أخرى قد تعطي كوداً برمجياً لبرمجيات خبيثة، ما يمثل خطورة كبيرة.

وتمت الإشارة إلى تقرير صادر عن MIIT، الذي ذكر أن 95 في المئة من تطبيقات الذكاء الاصطناعي على مستوى الشركات والحكومات، فشلت بسبب قلة جاهزية المؤسسات لاستخدامه بالشكل الصحيح. ويعود ذلك إلى نقص التدريب، والبيانات غير المكتملة، وعدم وضوح أهداف الاستخدام.

الأمن السيبراني

وشهد المنتدى توضيحات حول أن الذكاء الاصطناعي يمكن أن يكون أداة فعالة لمراقبة حركة البيانات واكتشاف الأنماط الغير طبيعية، والحد من الهجمات قبل أن تتطور، حيث يمكن للأنظمة الذكية أن تتعرف على السلوكيات العادية وغير العادية، مثل عمليات الاحتيال المالية عبر البريد الإلكتروني أو الاجتماعات الزائفة، وتعمل على حظرها مباشرة.

وأوضح الخبراء أن البنوك تواجه تحديات كبيرة بسبب تفاوت سرعة تطور الهجمات مقارنة بتأخر تدريب الأنظمة والموظفين، إضافة إلى تكلفة ضخمة على الاستثمار في أجهزة وأنظمة الأمن السيبراني. وأشاروا إلى أن الهاكرز لديهم حافز مالي أكبر مقارنة بالشركات، ما يجعل الأمن السيبراني عبئاً مالياً إضافياً على المؤسسات.